Remote Credential Guard protège les informations d'identification du bureau à distance dans Windows 10

Tous les utilisateurs d’administrateurs système ont une préoccupation bien réelle: la sécurisation des informations d’identité via une connexion Remote Desktop. En effet, les logiciels malveillants peuvent se retrouver sur n'importe quel ordinateur via la connexion au bureau et constituer une menace potentielle pour vos données. C'est pourquoi le système d'exploitation Windows affiche un avertissement «Assurez-vous de la confiance de ce PC, la connexion à un ordinateur non approuvé peut nuire à votre PC» lorsque vous essayez de vous connecter à un poste de travail distant. Dans ce post, nous verrons comment le Gardiennage à distance fonctionnalité, qui a été introduite dans Windows 10 v1607, peut aider à protéger les informations d'identification de bureau à distance dans Windows 10 Entreprise et Windows Server 2016.

Remote Credential Guard sous Windows 10

Cette fonctionnalité est conçue pour éliminer les menaces avant qu’elles ne se transforment en une situation grave. Il vous aide à protéger vos informations d'identification via une connexion Bureau à distance en redirigeant le Kerberos demande de nouveau au périphérique qui demande la connexion. Il fournit également des expériences de connexion unique pour les sessions Remote Desktop..

En cas d'incident défavorable lorsque le périphérique cible est compromis, les informations d'identification de l'utilisateur ne sont pas exposées car les informations d'identification dérivées et leurs dérivés ne sont jamais envoyés au périphérique cible..

Le mode de fonctionnement de Remote Credential Guard est très similaire à la protection offerte par Credential Guard sur un ordinateur local, à l'exception de Credential Guard qui protège également les informations d'identification du domaine stocké via Credential Manager..

Une personne peut utiliser Remote Credential Guard des manières suivantes:-

- Etant donné que les informations d'identification de l'administrateur sont hautement privilégiées, elles doivent être protégées. En utilisant Remote Credential Guard, vous pouvez être assuré que vos informations d'identification sont protégées car elles ne permettent pas aux informations d'identification de passer sur le réseau au périphérique cible..

- Les employés du service d'assistance de votre entreprise doivent se connecter à des appareils appartenant à un domaine qui pourraient être compromis. Avec Remote Credential Guard, les employés du support technique peuvent utiliser RDP pour se connecter au périphérique cible sans compromettre leurs informations d'identification contre les programmes malveillants..

Configuration matérielle et logicielle requise

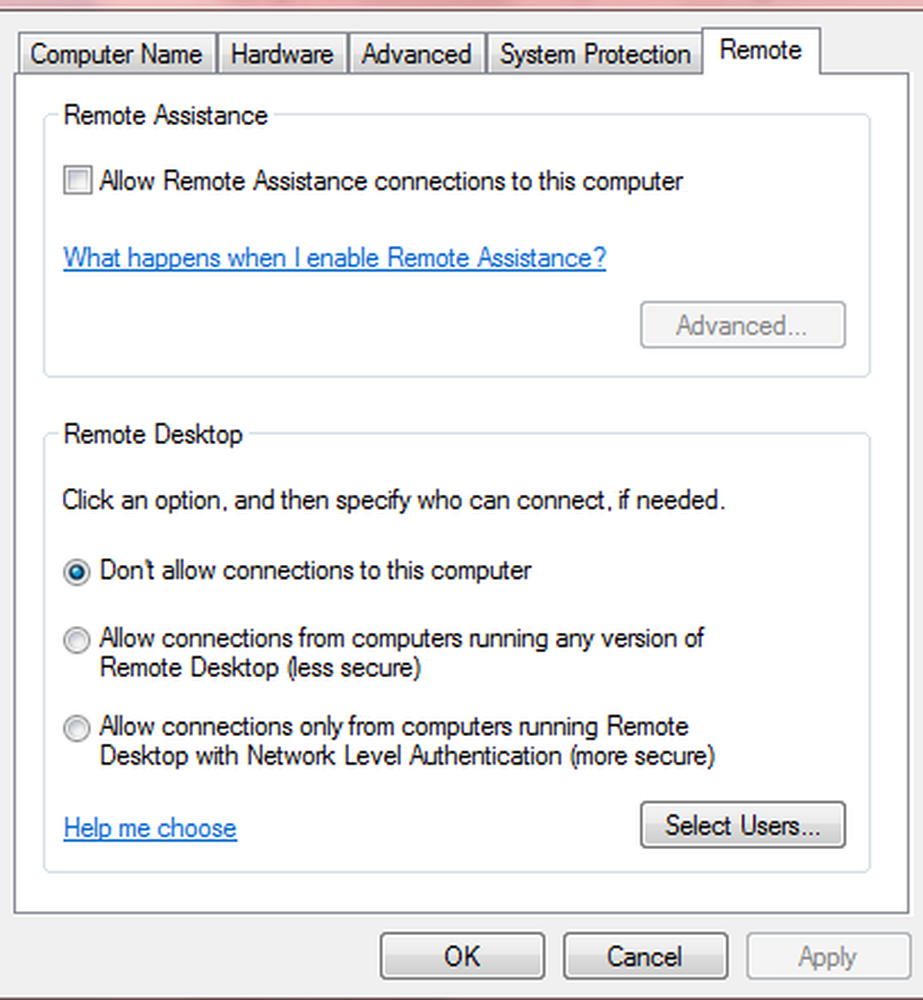

Pour permettre le bon fonctionnement de Remote Credential Guard, assurez-vous que les exigences suivantes du client et du serveur Remote Desktop sont remplies.

- Le client Bureau à distance et le serveur doivent être joints à un domaine Active Directory.

- Les deux périphériques doivent être joints au même domaine ou le serveur Bureau à distance doit être associé à un domaine avec une relation de confiance avec le domaine du périphérique client..

- L'authentification Kerberos aurait dû être activée.

- Le client Bureau à distance doit exécuter au moins Windows 10, version 1607 ou Windows Server 2016..

- L'application de plate-forme Windows universelle pour le Bureau à distance ne prend pas en charge Remote Credential Guard. Utilisez donc l'application Windows classique du Bureau à distance..

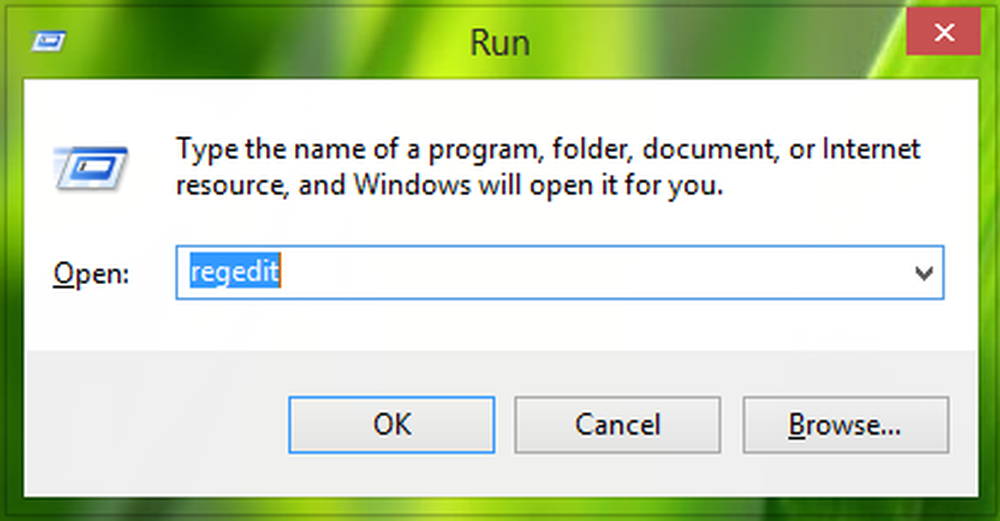

Activer Remote Credential Guard via le registre

Pour activer Remote Credential Guard sur le périphérique cible, ouvrez l'Éditeur du Registre et accédez à la clé suivante:

HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Control \ Lsa

Ajouter une nouvelle valeur DWORD nommée DisableRestrictedAdmin. Définissez la valeur de ce paramètre de registre sur 0 activer Remote Credential Guard.

Fermez l'éditeur de registre.

Vous pouvez activer Remote Credential Guard en exécutant la commande suivante à partir d'un CMD élevé:

reg add HKLM \ SYSTEM \ CurrentControlSet \ Control \ LSA / v DisableRestrictedAdmin / d 0 / t REG_DWORD

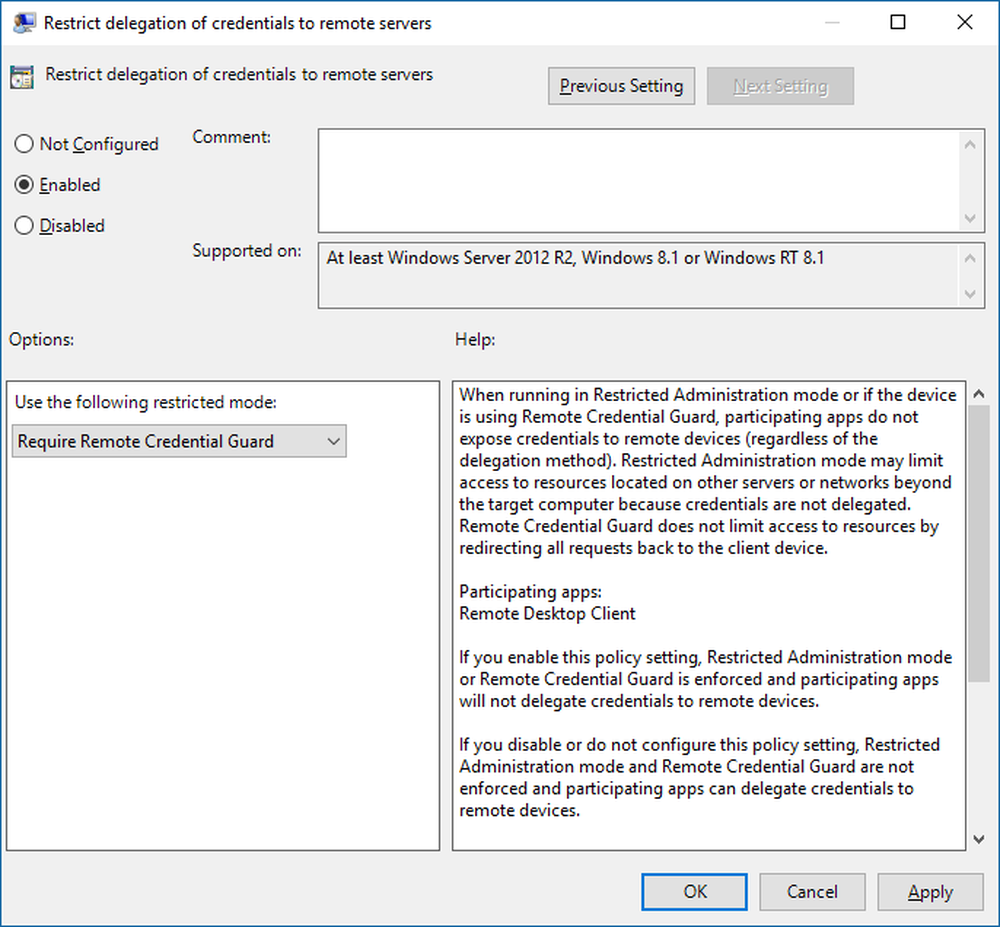

Activer Remote Credential Guard à l'aide de la stratégie de groupe

Il est possible d'utiliser Remote Credential Guard sur le périphérique client en définissant une stratégie de groupe ou en utilisant un paramètre avec Connexion Bureau à distance..

Dans la console de gestion des stratégies de groupe, accédez à Configuration de l'ordinateur> Modèles d'administration> Système> Délégation des informations d'identification..

Maintenant, double-cliquez sur Restreindre la délégation des informations d'identification aux serveurs distants ouvrir sa boîte de propriétés.

Maintenant dans le Utilisez le mode restreint suivant boîte, choisissez Exiger la protection des identifiants à distance. L'autre option Mode Admin restreint est également présent. Son importance est que lorsqu'il est impossible d'utiliser Remote Credential Guard, il utilisera le mode Admin restreint..

Dans tous les cas, ni Remote Credential Guard ni le mode Admin restreint n'enverront les informations d'identification en texte clair au serveur Remote Desktop..

Autoriser Remote Credential Guard, en choisissant 'Préférer la protection des informations d'identification à distance'option.

Cliquez sur OK et quittez la console de gestion des stratégies de groupe..

Maintenant, à partir d'une invite de commande, exécutez gpupdate.exe / force pour vous assurer que l'objet de stratégie de groupe est appliqué.

Utiliser Remote Credential Guard avec un paramètre pour Remote Desktop Connection

Si vous n'utilisez pas la stratégie de groupe dans votre organisation, vous pouvez ajouter le paramètre remoteGuard lorsque vous démarrez la connexion au bureau à distance pour activer la protection des informations d'identification distantes pour cette connexion..

mstsc.exe / remoteGuard

Éléments à prendre en compte lors de l'utilisation de Remote Credential Guard

- Remote Credential Guard ne peut pas être utilisé pour se connecter à un périphérique joint à Azure Active Directory..

- Remote Desktop Credential Guard ne fonctionne qu'avec le protocole RDP.

- Remote Credential Guard n'inclut pas les revendications de périphérique. Par exemple, si vous essayez d'accéder à un serveur de fichiers à partir de la télécommande et que le serveur de fichiers requiert une revendication de périphérique, l'accès sera refusé..

- Le serveur et le client doivent s'authentifier à l'aide de Kerberos.

- Les domaines doivent avoir une relation de confiance ou le client et le serveur doivent être joints au même domaine..

- Remote Desktop Gateway n'est pas compatible avec Remote Credential Guard.

- Aucune information d'identification n'est divulguée au périphérique cible. Cependant, le périphérique cible acquiert toujours les tickets de service Kerberos de son propre chef..

- Enfin, vous devez utiliser les informations d'identification de l'utilisateur connecté à l'appareil. L'utilisation d'informations d'identification sauvegardées ou différentes que les vôtres n'est pas autorisée.