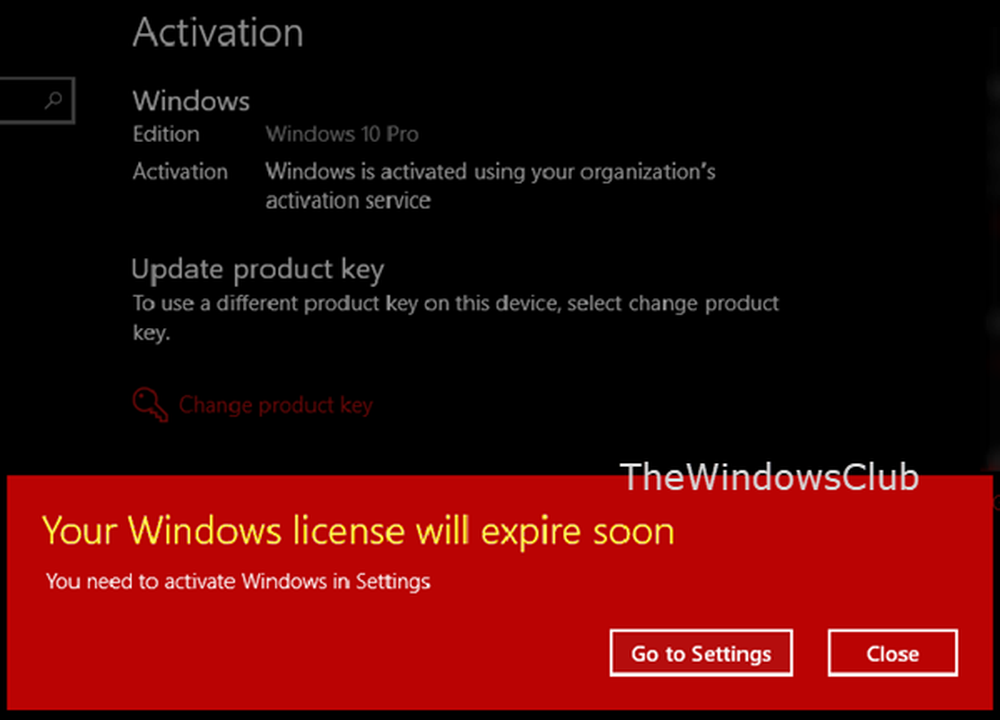

Pour une protection de base contre les virus et les logiciels malveillants, Microsoft a intégré Windows Defender dans ton Windows 10/8 ou version ultérieure fonctionnement des systèmes d'exploitation. Cela signifie...

Sécurité - Page 12

Java fait régulièrement la une des journaux et non pour des raisons qui le voudraient. Un jour sur deux, une vulnérabilité Java ou un jour zéro est détectée, un avis...

Les arnaqueurs utilisent de différentes manières pour obtenir un accès à vos données personnelles à partir de votre ordinateur Windows. Certains des programmes malveillants connus comprennent les rootkits, les logiciels...

Dans notre dernier article sur Cybercriminalité, nous avons vu ce que la cybercriminalité est et comment on pourrait prendre certaines mesures de base pour éviter que cela ne vous arrive....

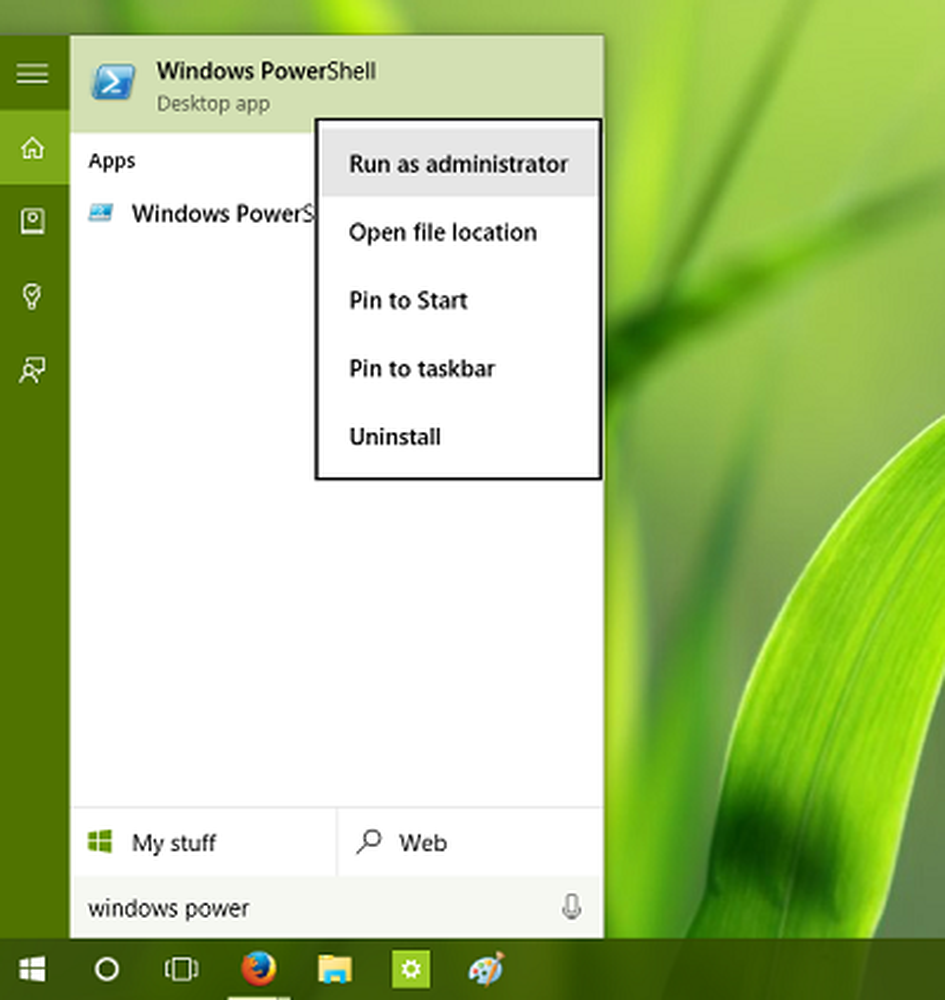

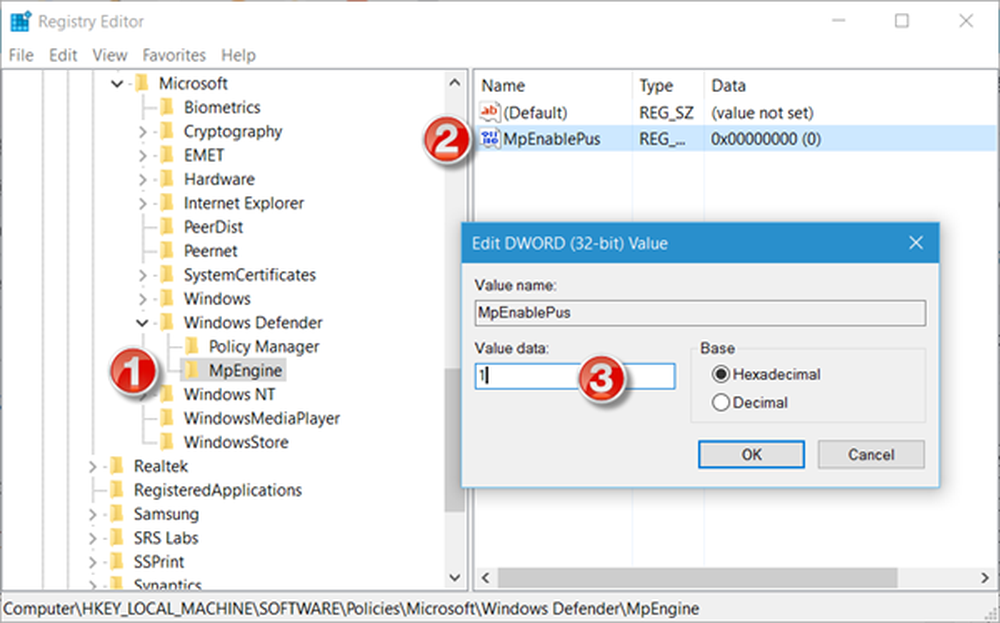

Microsoft vous permet maintenant d’ajouter une protection contre les programmes potentiellement indésirables (PUP) ou les applications potentiellement indésirables (PUA) à votre ordinateur. Windows Defender sur Windows 10. Cette fonctionnalité a...

Votre ordinateur Windows tourne-t-il lentement ou est-il infecté? Vous pouvez probablement télécharger un antivirus et lancer la recherche de programmes malveillants ou télécharger tout autre outil de nettoyage. Mais que...

Microsoft planifie méticuleusement son approche avant d’identifier les nouvelles menaces de logiciels malveillants. Selon lui, la compréhension du paysage des logiciels malveillants est primordiale pour prendre en compte les tentatives...

Dans l’édition récemment publiée du Security Intelligence Report (SIR), la société a découvert que des attaquants utilisaient Chevaux de Troie plus que tout autre malware sur les services Microsoft. Les...